Cosa è una minaccia persistente?

Una minaccia persistente avanzata (Advanced Persistent Threat, APT) è un insieme di processi di pirateria informatica occulti e continui, spesso orchestrati da criminali che prendono di mira un’entità specifica. In molti casi queste minacce includono malware sconosciuti e non ancora documentati, tra cui le minacce zero-day.

Sono progettate per essere dinamiche, polimorfiche e in continua evoluzione e hanno lo scopo di sottrarre o compromettere dati sensibili come le informazioni relative a identità, accesso e controllo. Pur essendo meno comuni rispetto alle minacce automatizzate o standardizzate, create per colpire un ampio spettro di obiettivi, gli attacchi APT rappresentano un grave rischio.

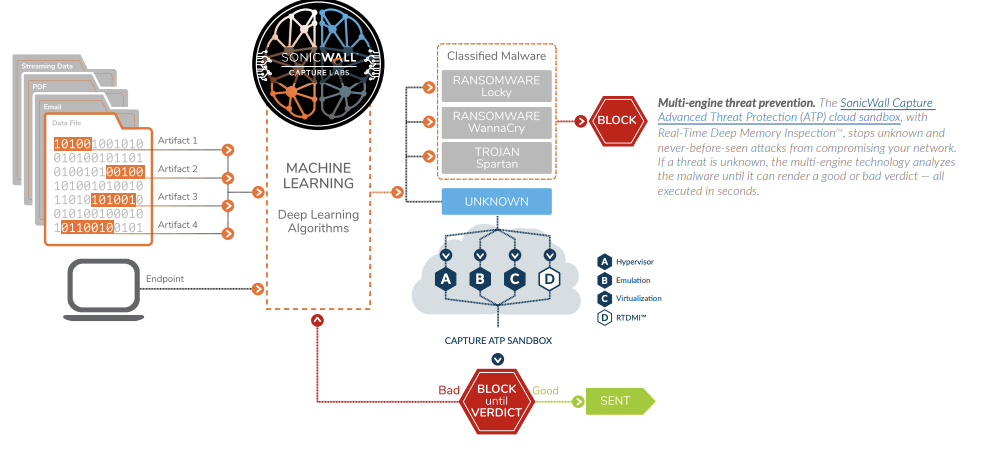

Per rilevare più efficacemente le minacce persistenti avanzate, i professionisti della sicurezza stanno mettendo in campo tecnologie di rilevamento avanzate, spesso dotate di sandbox virtuali che analizzano il comportamento di file sospetti e consentono di identificare malware nascosti e non ancora conosciuti. Tuttavia le minacce si fanno sempre più subdole e intelligenti e molte tecniche di sandboxing in commercio non hanno tenuto il passo. In questo articolo esaminiamo cinque aspetti che riducono l’efficacia delle tradizionali tecniche di sandboxing e analizziamo ciò che serve a un’azienda per tenere testa alle minacce persistenti avanzate.